El otro día , escribiendo un post para Blogthinkbig sobre las plataformas Bug Bounty y su creciente auge debido a los notables resultados que se obtienen, unido a mi manía de dar una vuelta más a todo, pensé, ¿ Y por qué no aplicamos este concepto al phishing ?.

Es aquí donde acuñe este concepto, y por el cual seré recordado en los libros de historia de la ciberseguridad, marcando un antes y un después en la lucha contra el phishing y sobre todo, sobre el fraude bancario. ¡ Es broma ! , aunque me encantaría, pero creo que lo que os voy a contar, me parece algo muy interesante y que al menos podríamos plantearnos o crear una PoC con el fin de estudiar si llegaría a funcionar.

Con el fin de mantener la intriga de qué o cómo sería exactamente ese Phishing Bounty (Aunque es fácil llegar a una conclusión), intentaré explicaros mi idea más adelante , explicando primero las principales formas de detección de campañas de Phishing desde un lado corporativo y no desde el lado del usuario, con el fin de ver la necesidad que cubriría dicha plataforma de Phishing Bounty y el valor añadido a las empresas.

Técnicas ofensivas de detección de Phising

Estas técnicas, podríamos aplicarlas a cualquier empresa, pero creo que para poder comprender lo mejor posible las técnicas y mi planteamiento de Phishing Bounty, el mejor sector ejemplo que podemos tomar, es el bancario.

Ante una situación de continuo intento de fraude que afecta directamente a sus clientes y genera un impacto negativo en las entidades, los bancos han reaccionado ante dichos intentos de fraude (promovido principalmente en phishing) utilizando nuevas técnicas de detección del mismo con diferentes técnicas.

Una de ellas es el uso de esteganografía, que oculta información en archivos legítimos sin ser visible para un intruso potencial. De esta forma, cuando un atacante descarga una web para manipularla y posteriormente realizar phishing (una copia de la imagen del portal con fines fraudulentos), el atacante también descarga ciertos archivos que contienen información identificativa de la conexión. Cuando se activa el phishing, se puede obtener un rastro localizando al atacante a través de esta información.

Otro ejemplo, muy utilizado, es el uso de trapcode que se esconde en los sitios web de las entidades. Este, recoge información de todas las solicitudes recibidas para ser correlacionadas y analizadas por los servicios de gestión de incidentes.

Básicamente, se controlan todos los referrer que llegan a nuestra web, y luego al gusto, podríamos hacer "la magia" que más nos guste, correlando los mismos con Moz o Majestic, obteniendo un scoring que sea indicativo de que la web no es fiable, obteniendo la fecha de alta del dominio ....

Podemos hacer un ejemplo muy sencillo con el siguiente github, que nos deja los distintos referrer en un archivo de texto, pudiendo tratar el mismo como si fuese un syslog:

La creación de listas blancas de marcas y dominios, el análisis de sitios web fraudulentos, o el bloqueo de navegadores web son otra de las técnicas fundamentales en la lucha contra este tipo de fraudes.

Sin embargo, a pesar de la inclusión de nuevas medidas de seguridad que dificultan el fraude , siempre existen nuevas posibilidades para que los delincuentes realicen sus actividades y es aquí donde podemos potenciar el uso de Phising Bounty y sobre el que a continuación veremos el potencial del mismo

Phishing Bounty, la plataforma definitiva contra el fraude

Existen múltiples técnicas detección de phising y prevención del fraude, pero me atrevería a decir que en todas ellas , existe un factor común, que es la interacción final con la entidad objetivo.

Una de las técnicas principales usadas en el phishing es la redirección del sitio web fraudulento al sitio web original, normalmente haciendo simular un refresco o una mala carga del portal, con el fin de no llamar la atención sobre la víctima.

"Los malos”, conocedores de las técnicas ofensivas contra el phishing, evitan las mismas de una forma cada vez más común e ingeniosa a la par que simple en muchos casos, no llegando a las webs de las entidades objetivo, evadiendo las técnicas como el trapcode o la estenografía. O si nos ponemos del lado de los usuarios/clientes, con técnicas tan sencillas como implementando certificados de cara a confundir a los mismos.

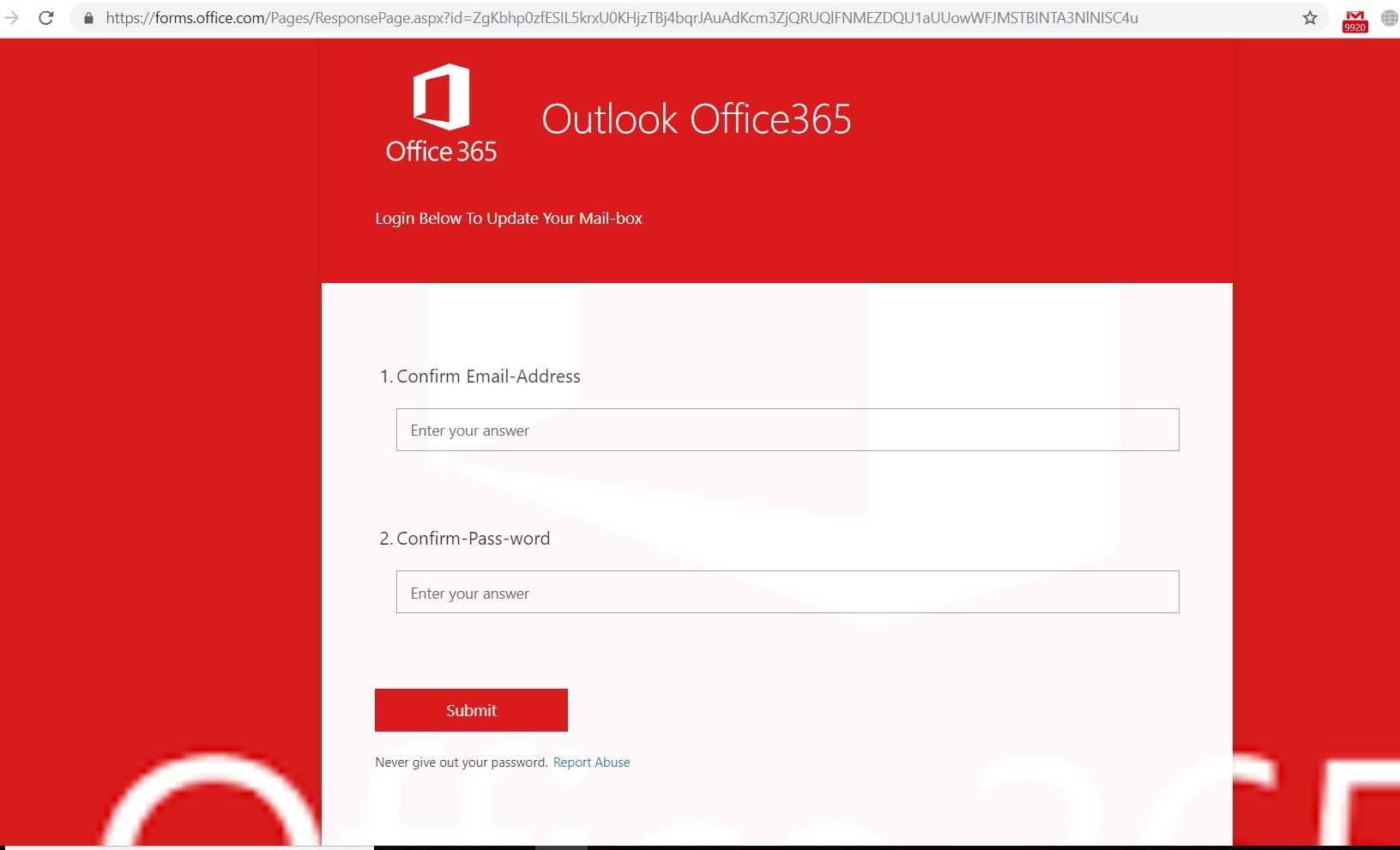

Técnicas tan sencillas e ingeniosas como una que me encontré el otro día, un sencillo formulario de Microsoft Forms:

- El certificado de la web , el dominio ... y todos esos TIPs que intentamos grabar a base de repetición los profesionales de la ciberseguridad, no hubiesen servido de nada, salvo a usuarios ciertamente ya concienciados.

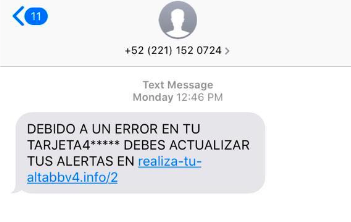

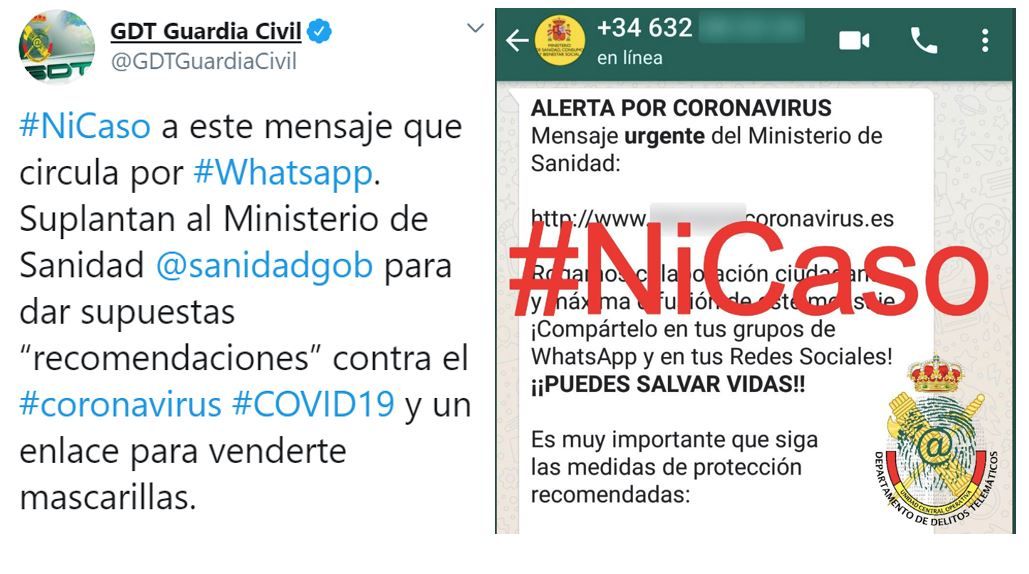

Otra de las técnicas que están en auge , debido a que a priori es difícilmente controlable y a que las plataformas antispam cada vez son más efectivas gracias a las técnicas de Machine Learning, es el smishing , entendiendo el mismo como phishing via SMS o incluso plataformas de mensajería , como Whatshapp o Telegram.

En muchos de estos casos, como el de la imagen superior , la única forma de llegar a detectar el mismo, es que alguien alerte a la propia entidad y que esta se ponga a trabajar en una mitigación.

- Normalmente la mitigación del phishing pasa en un primer paso, por solicitar el cierre inmediato del hosting que aloja la web, alegando abuso de marca, fraude ...

Y es en esta parte , donde creo que una plataforma Phishing Bounty , podría llegar a triunfar, simplemente pagando a quien nos reporte en primer instancia un posible Phishing. Si tenemos en cuenta , que un posible Phising a una entidad bancaria, podría llegarle a costar cientos de miles de euros. ¿ No nos merecería la pena pagar, por ejemplo, 100€ a nuestros rastreadores de phishing ?

- Obtendríamos una red de rastreadores proactivos

- Minimizaríamos el tiempo de detección de los Phishing

- Cubriríamos las campañas de smishing por diferentes medios

- Y sobre todo y mas importante, podríamos cubrir esa parte que no somos capaces de detectar con nuestras técnicas.

Plataformas como Phishtank o similares son muy útiles , pero si creasemos una , añadiendo la gamificación en modo de recompensa económica o de otro tipo ( La económica es la más atractiva ) , estoy convencido que incrementaríamos potencialmente el éxito de la lucha contra el fraude.

¿ Que os parece la idea de crear un Phishing Bounty ? una plataforma global de detección de phishing , que independientemente del equipo que posteriormente trate el cierre del posible phishing pueda recoger los mismos. En mi opinión , creo que puede ser una idea con muchísimo potencial ( Que voy a decir que me he montado yo la película ;) ) , y quien sabe, puede que la veamos implementada en la próxima alianza de ciberseguridad en los bancos.

Phishing Bounty , será el futuro en la detección del fraude

Por mucho que avance la inteligencia artificial, el machine learning u otras nuevas tecnologías , siempre existirá una mínima parte que nunca podremos cubrir con estas. Sólo fusionando ambos mundos, el tecnológico y el humano alcanzaremos el el máximo potencial.