Si estás considerando adquirir un SOAR para automatizar tus procesos de ciberseguridad, tal vez sea el momento de preguntarte si realmente es lo que necesitas. En el mundo actual, centrado en Cloud, el panorama de la ciberseguridad está en constante evolución, lo que nos lleva a reevaluar nuestras estrategias de defensa. En este contexto, han surgido dos enfoques principales: SOAR (Orquestación, Automatización y Respuesta de Seguridad - de las cuales ya os venimos hablando desde 2018 ) e Hiperautomatización de Seguridad. Dado que la nube ofrece API comparativas y la naturaleza de los servicios y la responsabilidad compartida es distinta a la de las cargas de trabajo tradicionales en instalaciones físicas, es fundamental entender cuál de estos enfoques se adapta mejor a tus necesidades.

Un SOAR es una plataforma diseñada para mejorar la eficiencia y eficacia de las operaciones de ciberseguridad. Su principal objetivo es orquestar y automatizar procesos repetitivos, permitiendo una respuesta más rápida y coordinada ante incidentes de seguridad. Un SOAR integra diferentes herramientas de seguridad, sistemas de TI y equipos humanos para agilizar la gestión de amenazas y reducir el tiempo de respuesta. Por otro lado, la Hiperautomatización de Seguridad lleva la automatización un paso más allá. No solo se trata de automatizar procesos existentes, sino de integrar inteligencia artificial y aprendizaje automático para identificar y responder a amenazas de manera proactiva y autónoma. Este enfoque abarca una visión más holística y adaptativa de la ciberseguridad, aprovechando datos en tiempo real y análisis predictivos para anticiparse a posibles ataques.

En el entorno cloud, donde las API y la naturaleza de los servicios difieren significativamente de las infraestructuras tradicionales, es crucial entender cómo cada enfoque se adapta a estos cambios. La integración de servicios en la nube a través de API permite que un SOAR automatice la respuesta a incidentes, mientras que la hiperautomatización utiliza estas integraciones para aprender y adaptarse continuamente. La hiperautomatización ofrece una mayor adaptabilidad a medida que las amenazas evolucionan, escalando y ajustándose automáticamente a nuevos tipos de amenazas sin intervención humana. Aunque ambos enfoques buscan mejorar la eficiencia, la hiperautomatización puede reducir aún más la carga operativa mediante la eliminación de tareas manuales y la toma de decisiones basadas en datos en tiempo real.

La seguridad en la nube es una responsabilidad compartida entre el proveedor de servicios y el usuario. Un SOAR puede ayudar a gestionar esta responsabilidad, pero la hiperautomatización proporciona una capa adicional de inteligencia que comprende mejor las dinámicas específicas de cada entorno de nube. La elección entre SOAR y Hiperautomatización de Seguridad dependerá de tus necesidades específicas, el tamaño de tu organización y el nivel de sofisticación de las amenazas a las que te enfrentas. Si buscas una solución que te permita una integración rápida y una mejora significativa en la respuesta a incidentes, un SOAR podría ser la opción adecuada. Sin embargo, si tu objetivo es estar un paso adelante en la evolución de las amenazas y maximizar la eficiencia a través de la inteligencia artificial, la Hiperautomatización de ciberseguridad puede ser la respuesta.

La ciberseguridad en la cloud requiere enfoques modernos y adaptativos. Ya sea que optes por un SOAR o por la Hiperautomatización de seguridad, es esencial comprender las fortalezas y limitaciones de cada enfoque para tomar una decisión informada. Evalúa tus necesidades y elige la solución que te brinde la mejor combinación de eficiencia, adaptabilidad y protección proactiva para tu entorno de nube. Es este post, voy a intentar acercarte un poquito de estos conceptos , para que puedas ver las distintas diferencias, para automatizar tus procesos de la mejor forma posible.

Los desafíos de un SOAR tradicional y entornos cloud

SOAR ha sido fundamental en la integración de herramientas de ciberseguridad para agilizar las respuestas y neutralizar las amenazas. Sin embargo, con la extensión a cloud, el enfoque SOAR tradicional se enfrenta a varios desafíos:

- Problemas de escalabilidad: Los entornos cloud se expanden rápidamente, y es posible que los playbook predefinidos de SOAR no se amplíen tan rápidamente debido a la capacidad de respuesta basada en la API. A medida que las empresas crecen y adoptan más servicios cloud, los sistemas SOAR pueden quedar rezagados, incapaces de mantener el ritmo con la expansión y la complejidad creciente de los entornos en la nube.

- Falta de adaptabilidad en tiempo real para la respuesta cloud: La naturaleza dinámica de los servicios en la nube, con cargas de trabajo ligeramente acopladas y asincrónicas, significa que las amenazas pueden transformarse y evolucionar rápidamente, a menudo sin dejar rastro claro. Los sistemas SOAR tradicionales pueden tener dificultades para adaptarse a estas amenazas en tiempo real, ya que sus respuestas predefinidas pueden no ser lo suficientemente flexibles para abordar nuevas y emergentes formas de ataques.

- Limitaciones de la integración: Las principales plataformas cloud, como AWS, Azure y GCP, introducen continuamente nuevos servicios y actualizan sus infraestructuras. La integración de estos servicios dentro de un marco SOAR puede ser extremadamente laboriosa y consumir mucho tiempo. Además, la integración entre diferentes nubes añade otra capa de complejidad, especialmente con los servicios de gestión de identidad y acceso (IAM) que están en constante evolución. Esto puede llevar a una carga significativa en los equipos de ciberseguridad, que deben mantenerse al día con estos cambios constantes.

- Complejidad: A medida que las arquitecturas cloud se vuelven más intrincadas, gestionar la seguridad a través de un SOAR puede volverse cada vez más complejo. La configuración y el mantenimiento de las integraciones, las respuestas automatizadas y los flujos de trabajo pueden convertirse en una tarea abrumadora. Esta complejidad no solo incrementa el esfuerzo necesario para mantener la solución SOAR, sino que también puede introducir puntos de fallo potenciales y aumentar el riesgo de errores humanos en la configuración y operación.

La tecnología SOAR ha sido una herramienta poderosa en ciberseguridad, pero su aplicación en entornos cloud, presenta desafíos significativos. La rápida expansión de estos entornos, la necesidad de adaptabilidad en tiempo real, las constantes actualizaciones e introducciones de nuevos servicios en las plataformas cloud y la creciente complejidad de las arquitecturas de nube hacen que los enfoques tradicionales de SOAR puedan no ser suficientes. Por ello, es crucial considerar estas limitaciones al evaluar si SOAR es la solución adecuada para la seguridad cloud de nuestra organización o si se necesita un enfoque más avanzado y adaptativo como la hiperautomatización de seguridad.

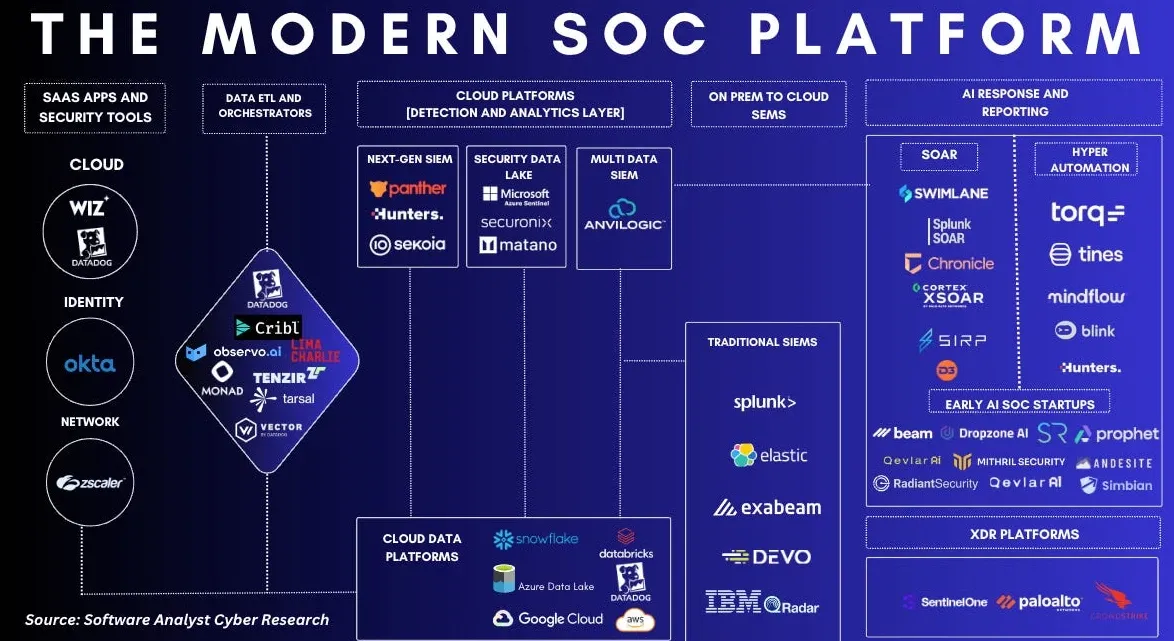

Estado del arte de las nuevas plataformas SOC

Creo que esta imagen, capta a la perfección las nuevas y emergentes tecnologías y compañías que estarán presentes en la evolución de los SOC del futuro:

Centrándonos en lo que creo que es el foco principal del futuro de los SOC , con problemas que yo ya percibo , y sobre los que la hyperautomatización pone foco.

- Las empresas no han obtenido el beneficio de sus plataformas de automatización actuales. A medida que las grandes empresas han contruido equipos SOC exitosos con soluciones SIEM y una amplia gama de herramientas de ciberseguridad, han tenido que lidiar con las crecientes alertas que generan estas herramientas. La combinación de expansión de herramientas, escasez de habilidades y fatiga de alerta ha provocado la necesidad de soluciones de automatización.

- Dados los recientes avances en IA, particularmente en torno a los LLM, aún no se ha visto el verdadero valor de las herramientas de automatización de ciberseguridad. O más bien, lo veremos amplificado, por que valor tiene.

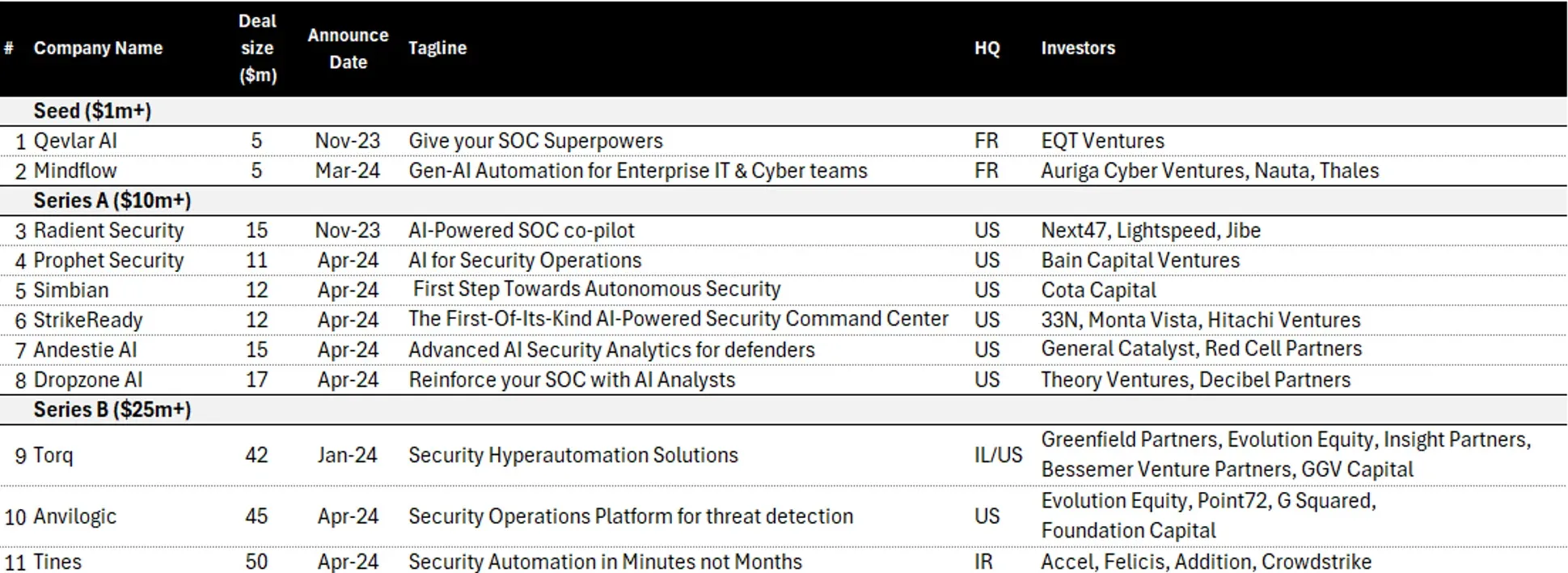

Se está empezando a fraguar una revolución que ya esta empezando. El mercado se está preparando para una evolución significativa en el funcionamiento de los equipos de SOC y el futuro de la automatización de SOC. El punto álgido de contrataciones de ciberseguridad, empezará a disminuirse en mi opinión, de forma muy importante, centrándonos en perfiles N1. Y todo esto, lo apreciamos en el importante aumento en la actividad de inversión, con más de 175 millones de dólares de capital desplegados en empresas de hiperautomatización/A-SOC en lo que vamos de año. Tener muy presente estas empresas:

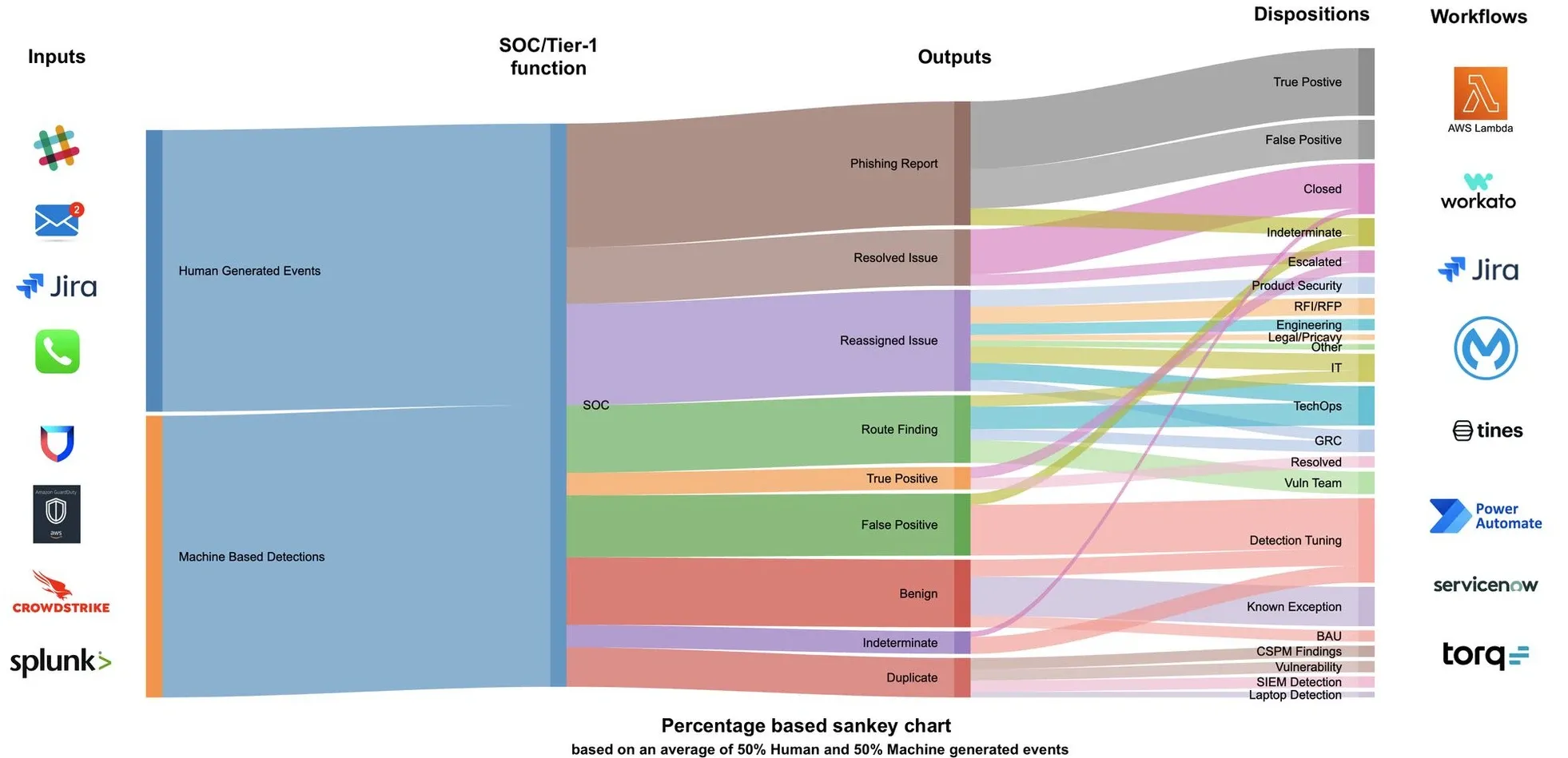

Erik Bloch, Jefe de Detección y Respuesta de Atlassian, autor del Manifiesto de Métricas de Operaciones de Seguridad, ha escrito extensamente sobre las funciones clave del SOC. Donde podemos ver el tiempo invertido:

La automatización tiene un propósito claro: permitir que las máquinas se encarguen de las tareas repetitivas, que son monótonas y consumen mucho tiempo. Al hacerlo, se libera al talento humano para que se enfoque en actividades más importantes y creativas, esas que requieren un toque personal. El resultado es una fuerza laboral más eficiente, rentable y productiva.

Pero vemos ejemplo de la evolución de esta automatización a la Hyperautomatización que la sustituirá y de la que venimos a hablar:

- IAM: Automatizar los procesos de incorporación y baja de usuarios, asegurando que los derechos de acceso y los permisos se actualicen dinámicamente a medida que se producen cambios en el equipo ( Se acabo eso de que tu responsable te lo cambie ), llegando a tener una pseudo revisión de acceso en tiempo real para mantener el cumplimiento de la ciberseguridad y reducir los riesgos. Mis orígenes en la ciberseguridad fueron en el área de gestión de identidades y esto, me parece algo maravilloso.

- Búsqueda de amenazas: Automatizar el proceso de recopilación de datos de fuentes dispares para identificar rápidamente las amenazas en todo el entorno. Permitiendo las respuestas automatizadas a las amenazas identificadas, agilizando el proceso de corrección.

- CSPM: Los casos de uso incluyen monitorización continua y comprobaciones de cumplimiento en entornos cloud para garantizar que las configuraciones cumplan con las mejores prácticas y estándares. Otro caso de uso , sería la automatización de configuraciones erróneas o cambios no autorizados, revirtiendo rápidamente los cambios o alertando a los equipos.

Puede que quien tenga un SOAR y este en este punto, este diciendo, pero si yo puedo hacerlo también sin problemas ... aterricemos algunas diferencias ...

Soluciones SOAR vs Hiperautomatización

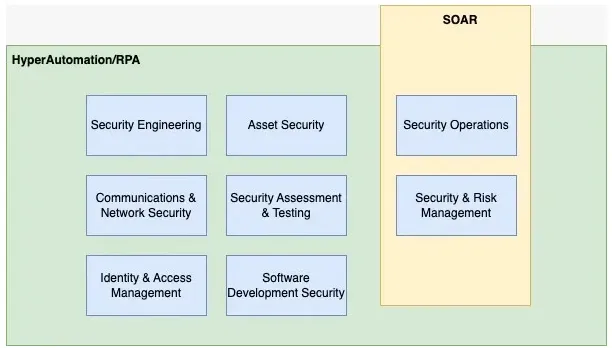

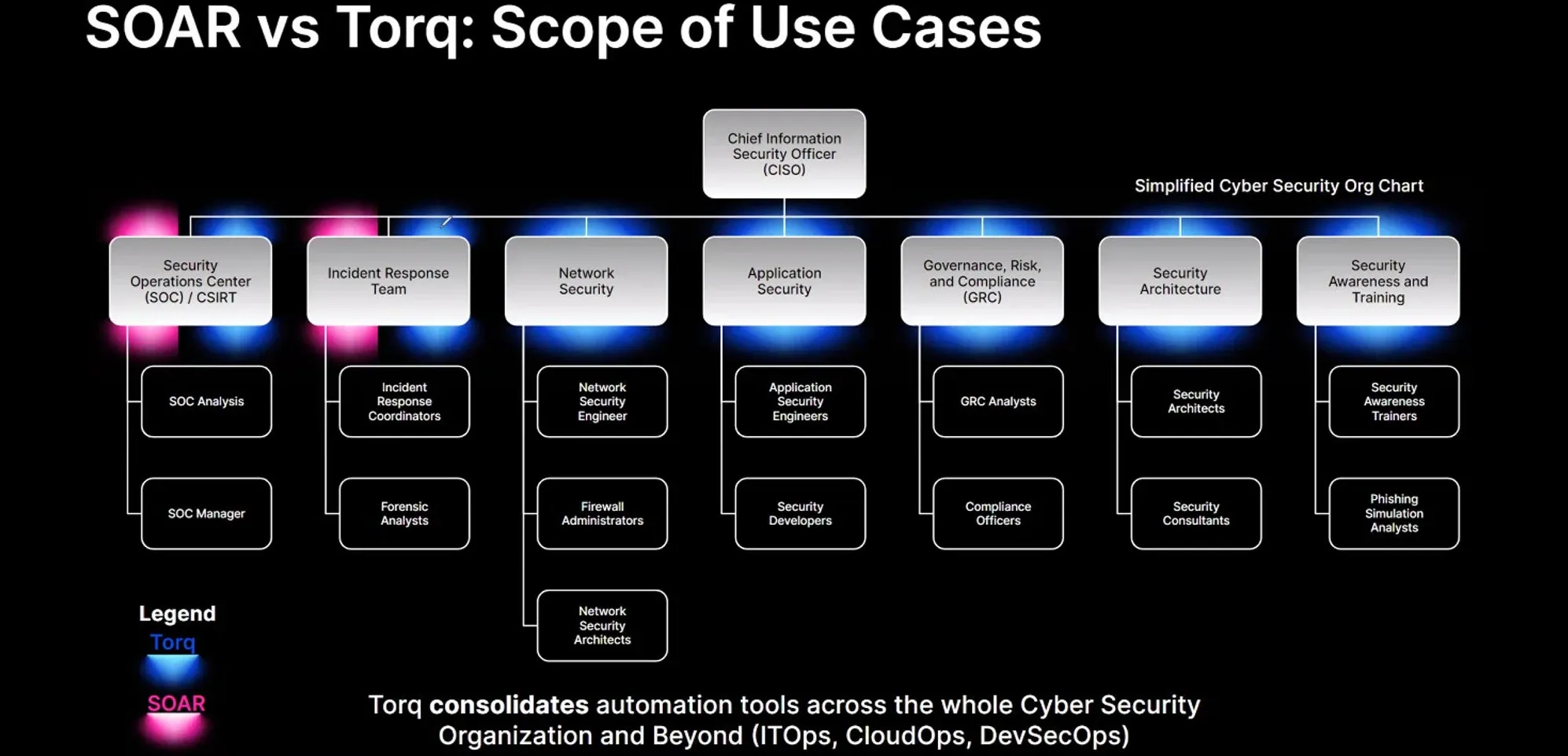

Necesitamos tener en cuenta que las soluciones SOAR legacy ( Se me saltan un poco las lágrimas, pero dentro de estas, por ejemplo, incluiríamos a XSOAR por ejemplo ) ayudaron y ayudan a nuestros equipos SOC. Sin embargo, las soluciones de automatización de próxima generación y a diferencia de estas, manejan los playbook yendo más allá, manejando una gama más amplia de dominios y casos de uso según lo indicado en toda la pila de seguridad de CISSP ( Que por cierto, este verano quiero aprovechar a sacar la certificación ).

Estos pilares incluyen la seguridad de activos, la arquitectura e ingeniería de ciberseguridad, la gestión de identidad y acceso, la evaluación y pruebas de ciberseguridad, la seguridad de desarrollo de software y la seguridad de la red, además de los dominios cubiertos por SOAR ( Este párrafo define perfectamente las principales diferencias ) , ademas de lo indicado de adaptabilidad Cloud.

Una organizaciones podrían preferir SOAR si su objetivo principal es optimizar sus operaciones de SOC, como la respuesta a incidentes, la inteligencia de amenazas, la medicina forense y la gestión de vulnerabilidades. Por el contrario, la hiperautomatización podría ser una mejor opción para las organizaciones que buscan implementar una estrategia de automatización integral en varias funciones y departamentos de ciberseguridad.

En esta imagen de la conocida empresa de hyperautomatización Torq , nos viene trasladar de forma gráfica las diferencias entre un SOAR y su plataforma ( que podría valernos para todas las que hemos visto anteriormente ) , si vienen algunas de ellas no estoy del todo de acuerdo en que una solución SOAR , no sea capaz de llevarla a cabo, hay otras noches en las que por ejemplo la hiperautomatización encaja mucho mejor, por ejemplo en el desarrollo de software seguro, análisis sw riesgos GRC ...

Todo ello, centrado en dos conceptos principales, que se heredan de los SOAR tradicionales, pero que toman mucha más importancia cuando hablamos de entornos Cloud o entornos híbridos :

Mean Time to Detect (MTTD) , Mean Time to Response (MTTRes), Mean Time to Remediate (MTTRem)

Mean Time to Detect (MTTD)

El Tiempo Medio para Detectar (MTTD) es una métrica crucial en el mundo de la ciberseguridad. Básicamente, mide cuánto tiempo pasa desde que surge un problema de ciberseguridad hasta que alguien se da cuenta y empieza a solucionarlo. También se le conoce como Tiempo Medio para Descubrir o Identificar. Es un indicador clave de rendimiento (KPI) muy utilizado en la gestión de incidentes.

¿Por qué es importante? Un MTTD más corto significa que los usuarios experimentan menos interrupciones y problemas con los sistemas de TI. En otras palabras, cuanto más rápido detectemos los problemas, menos tiempo estarán sufriendo los usuarios.

Mean Time to Response (MTTRes)

¿Alguna vez te has preguntado cuánto tiempo se tarda en responder a una amenaza de ciberseguridad? Bueno, eso es exactamente lo que mide el Tiempo Medio de Respuesta (MTTRes), estoy abriendo una caja de Pandora buena, porque como esto lo vea algún CISO, que sepas que después de vacaciones empezara a pedírtelos 😄 . Y aquí es donde la hiperautomatización entra en juego, prometiendo reducir drásticamente este tiempo.

La clave para reducir el MTTRes está en las arquitecturas basadas en eventos. Estas arquitecturas están diseñadas para actuar de inmediato cuando se detecta una amenaza. Imagina que tu sistema recibe una alerta de seguridad, en lugar de esperar a que un humano intervenga, la arquitectura basada en eventos toma las riendas y comienza a resolver el problema en tiempo real.

Las arquitecturas basadas en eventos utilizan flujos de datos en tiempo real y webhooks para activar respuestas automáticas. Servicios como AWS GuardDuty o Azure Defender generan estos eventos, pero no siempre actúan automáticamente, especialmente cuando deben interactuar con múltiples nubes y herramientas de seguridad.

Aquí es donde la hiperautomatización marca la diferencia. Al integrar varias plataformas y automatizar los procesos con bots de flujo de trabajo, podemos reducir el MTTRes de manera significativa. Servicios como AWS EventBridge o Azure Event Grid, junto con herramientas de análisis como AWS CloudWatch o Azure Log Analytics, trabajan en conjunto con soluciones de hiperautomatización. Esta combinación permite a las organizaciones minimizar el impacto de las amenazas rápidamente.

Pero la hiperautomatización no solo se trata de ciberseguridad, ofreciendo beneficios adicionales como:

- Optimización de costos: Gestiona eficientemente los gastos en la nube.

- Automatización de copias de seguridad: Asegura que tus datos estén siempre protegidos.

- Integración entre plataformas: Facilita operaciones fluidas en AWS, Azure y GCP.

- IA Generativa: Mejora la toma de decisiones y ofrece notificaciones inteligentes y contextuales.

La hiperautomatización está transformando la forma en que se manejará la ciberseguridad cloud. Al reducir el tiempo de respuesta a las amenazas y optimizar otros aspectos operativos, estas herramientas están liderando el camino hacia un entorno cloud más seguro y eficiente. Por lo que, la próxima vez que escuches sobre MTTRes, ya sabes que la hiperautomatización es la clave para mantener a raya las amenazas y mejorar la resiliencia de tu infraestructura cloud.

Mean Time to Remediate (MTTRem)

Cuando hablamos de seguridad en cloud, el término "remediación" se refiere al tiempo que se tarda en solucionar las brechas o vulnerabilidades de seguridad. La hiperautomatización juega un papel crucial aquí, ya que puede reducir significativamente este tiempo. Herramientas de automatización son capaces de identificar rápidamente las vulnerabilidades y, usando llamadas a la API en cloud, recogen los datos necesarios y ejecutan acciones correctivas predefinidas sin necesidad de intervención humana.

Este enfoque sistemático asegura que las amenazas se neutralicen rápidamente, disminuyendo el tiempo en el que nuestras aplicaciones y datos están en riesgo.

Las plataformas en la nube, como AWS, Azure o Google Cloud, ofrecen APIs robustas que permiten hacer llamadas a servicios de carga de trabajo. Al utilizarlas, es posible detectar configuraciones incorrectas de manera similar a una herramienta de gestión de la postura de seguridad en la nube (CSPM). El siguiente paso es desarrollar flujos de trabajo de hiperautomatización para solucionar estas fallas, incorporando mecanismos de aprobación humana cuando sea necesario.

La hiperautomatización cloud no solo acelera la detección y corrección de problemas de ciberseguridad, sino que también asegura que nuestras aplicaciones estén protegidas con la mayor rapidez posible.

Actores relevantes en hyperautomatización de ciberseguridad

TORQ

Esta herramienta está transformando los equipos de operaciones de seguridad (SOC) al ofrecer una solución integral que automatiza y gestiona las tareas de los analistas de SOC. Al utilizar inteligencia artificial (IA), Torq facilita la investigación, clasificación y resolución de incidentes de seguridad a gran escala, permitiendo que los analistas se concentren en tareas más críticas mientras la plataforma maneja la carga pesada.

Torq, fundada en 2020 por expertos, se basa en un profundo conocimiento de los desafíos a los que se enfrentan los equipos de ciberseguridad. Esta experiencia ha sido fundamental para crear una plataforma efectiva y bien conectada con las necesidades reales del sector. A diferencia de otras herramientas como Tines (Luego hablaremos de ella), Torq ofrece características únicas que la destacan en el mercado. Su arquitectura es completamente cloud y emplea procesamiento de lenguaje natural (PNL) e inteligencia artificial para recopilar, analizar y filtrar datos de una amplia gama de herramientas de seguridad. Lo que realmente distingue a Torq es su capacidad para manejar eventos y alertas de seguridad de manera eficiente, incluso durante picos de actividad, superando con creces las capacidades de las soluciones tradicionales de SOAR.

La solución más reciente de Torq, HyperSOC, lleva la automatización a un nuevo nivel. Permite a los equipos de seguridad manejar alertas de falsos positivos, gestionar investigaciones y responder a incidentes sin necesidad de habilidades técnicas avanzadas. HyperSOC es intuitivo y fácil de usar gracias a sus flujos de trabajo basados en playbook, lo que reduce significativamente el tiempo y la complejidad de la implementación en comparación con otras soluciones. Además, Torq ha desarrollado un marco de integración integral y abierto que permite una gran extensibilidad. Su arquitectura permite una conexión perfecta a cualquier sistema dentro de la infraestructura de una organización, desde servicios en la nube como AWS, GCP y Azure, hasta sistemas locales. Este enfoque abierto es crucial para crear una postura de seguridad unificada que se integre en diversos entornos.

Una de las mayores fortalezas de Torq es su enfoque "DIY" para la integración, que permite a las empresas crear integraciones personalizadas sin necesidad de servicios profesionales costosos. Esto no solo mejora su utilidad, sino que también reduce el costo total de propiedad. La plataforma es compatible con una amplia variedad de lenguajes de programación y secuencias de comandos, lo que permite a los usuarios técnicos incorporar su propio código y mejorar la versatilidad del sistema en entornos de TI complejos.

El análisis de Torq y sus competidores revela que Torq tiene más casos de uso y está bien integrado en los equipos de seguridad. Su HyperSOC ofrece una amplia conectividad e integraciones abiertas en cualquier pila de seguridad e infraestructura. Mejora las capacidades de los profesionales de SecOps mediante el uso de la IA generativa para investigar automáticamente la gravedad de las amenazas e iniciar la escalada óptima y la resolución estratégica de manera eficiente.

En resumen, los diferenciadores clave de Torq incluyen su arquitectura, extensibilidad e integración profunda dentro de los equipos de SOC. El importante crecimiento de la compañía en los últimos cuatro años subraya estos puntos. Crear una solución de automatización para una pequeña startup es una cosa, pero hacerlo a gran escala introduce un conjunto completamente nuevo de complejidades. Torq ha demostrado su capacidad para ejecutar y escalar su solución de automatización de manera efectiva.

Automatización en SOC

O por ejemplo, un caso de automatización de accesos en gestión de identidad ( IAM ) , bastante impactante :

Automatización gestión de identidad

Tines

Lo primero que notarás de Tines es su enfoque amigable. No necesitas ser un genio de la programación para usarlo, aunque esta claro que ciertos conceptos necesitas. Sus soluciones sin código y de bajo código permiten que cualquiera en el equipo, incluso sin grandes conocimientos técnicos, pueda aprovechar la automatización. Esto significa menos barreras y más manos a la obra.

Introducción a Tines

¿Tienes herramientas o fuentes de datos que ya usas y amas? No hay problema. Tines te permite integrarlas sin complicaciones. Esto es vital para los Centros de Operaciones de Seguridad (SOC) que necesitan adaptarse rápidamente a nuevas amenazas sin esperar actualizaciones de proveedores. Con Tines, puedes construir, ejecutar y monitorizar las tareas con un soporte de backend sólido, lo que garantiza fiabilidad en entornos de misión crítica.

Tines no se limita solo a la seguridad ( Nuestros SOC no solo se construye con Playbook de ciberseguridad , si no también alta, baja de clientes, roles , dispositivos ... ) . Esta versatilidad ha permitido a Tines expandirse más allá de la seguridad tradicional, abordando una amplia gama de necesidades comerciales. Estos puntos pueden ayudar a nuestro CIO para decantarse mejor 😀.

Otro punto fuerte de Tines es su capacidad para reemplazar plataformas SOAR tradicionales como XSOAR, Phantom y Demisto, especialmente en mercados de alta gama. Su flexibilidad para operar en diferentes entornos (locales, en la nube o híbridos) y ofrecer implementaciones de un solo inquilino hace que sea la opción preferida para empresas que necesitan opciones de implementación versátiles. El entorno me recuerda mucho a TraceCat .

Han mejorado sus capacidades de automatización con inteligencia artificial ( Que como veis, es algo que esta muy de moda ), especialmente en los procesos de construcción y ejecución. Estas nuevas funciones utilizan modelos de lenguaje seguros y privados, garantizando que los datos nunca salgan del inquilino. La IA permite generar código automáticamente a partir de las indicaciones del usuario, acelerando la construcción de flujos de trabajo robustos, algo que por ejemplo ya podemos ver en PowerAutomate ... que yo uso mucho, y la verdad que va muy bien. Tines está bien posicionada para liderar tanto en el mercado de la automatización de la seguridad como en el ámbito más amplio de la automatización empresarial.

IMPORTANTE: Tiene una versión gratuita limitada, pero que nos da bastantes opciones a la hora de poder probar la plataforma. Podéis registraros sin ningún tipo de problema y jugar todo lo que queráis, es muy interesante. Uso bastante Microsoft Power Automate, y no entiendo como Microsoft no evoluciona hacia un producto de este estilo. No tiene la potencia de Torq , pero puede encajar en ciertas entidades.

MindFlow

Mindflow es como ese compañero genial que te ayuda a automatizar y simplificar todas esas tareas repetitivas en el mundo de la ciberseguridad, pero sin necesidad de ser un experto en programación ( Esto es algo de lo que se caracteriza esa nueva hyperautomatización ).

Con Mindflow, puedes automatizar la gestión de alertas de phishing, la administración de vulnerabilidades, la inteligencia de amenazas y mucho más. Recopila información de diferentes sistemas para que los analistas de seguridad puedan enriquecer y clasificar alertas, respondiendo a incidentes de forma más rápida y efectiva.

La magia de Mindflow radica en su simplicidad y flexibilidad. A diferencia de otras soluciones SOAR, "no necesitas ser un desarrollador para usarlo" ( Entre comillas ). Puedes crear flujos de trabajo que se adapten a los procesos más complejos de nuestra empresa, y se ejecutan automáticamente. Esto significa que incluso aquellos con habilidades técnicas básicas pueden automatizar tareas repetitivas y centrarse en asuntos más importantes.

Para llevar la automatización a otro nivel, Mindflow cubre todos los procesos empresariales, lógicas y servicios, integrando más de 650 productos ( tiene un muy amplio catalogo ) y ofreciendo una automatización sin fisuras gracias a sus API.

Conclusiones de la Hyperautomatización

Como hemos visto a lo largo del post, la evolución de los SOAR hacia la hyperautomatización es un estado más que presente, en la que dependiendo de las necesidades de cada organización, deberemos decantarnos hacia un SOAR o hacia la hyperautomatización.

Uno de los principales puntos que nos ha decantarnos hacia uno u otro, es la evolución de nuestra empresa en lo referente a los sistemas en cloud. Pero no solo deberemos tener esto como único punto de inflexión, si la cantidad de sistemas necesarios a ser integrados, no solo por parte del equipo de seguridad, sino también por otras partes de la organización.

Un SOC, va mucho más allá de alertas o PlayBook puramente relacionados con posibles incidentes de seguridad. La hyperautomatización, viene para automatizar todos los flujos referentes a nuestros procesos de seguridad, incluyendo también aquellos que anteriormente no teníamos en cuenta, como la gestión de riesgos, la gestión de identidad, la corrección de vulnerabilidades y bastionados.

Desde mi punto de vista, este es el inicio del final de auge en ciberseguridad en lo referente a contrataciones. a lo largo de varios años, se ha contratado a una cantidad ingente de personal N1, poco cualificado en que realizaba o realiza tareas procedimentadas, que será sustituido por esta hyperautomatización, puede sonar algo fuerte esto que voy a indicar, pero en mi opinión, gran parte de todas esas personas no van a ser capaces de adaptarse a nuevos requisitos