Así es como empezó todo, y la pregunta que se planteó Luis Márquez junto con Ernesto Canales para llegar a encontrar, lo que podríamos denominar, uno de los fallos de WhatsApp más importantes de este año 2021. Fue por abril de este año, cuando todo salió a la luz, hoy, probamos hasta qué punto WhatsApp a corregido esta vulnerabilidad.

WhatsApp en la actualidad, cuenta con más de 2.000 millones de usuarios, lo que le hace uno de los sistemas/aplicación más suculenta de atacar, puesto que el descubrimiento de un riesgo de seguridad sería un riesgo increíblemente alarmante. Más adelante desglosaremos, como, por abril, Luis y Ernesto, lograron hackear WhatsApp con solo su número de teléfono, llegando a desactivar fácilmente WhatsApp en su teléfono y posteriormente evitando que se volviese a añadir dicha cuenta, incidiendo en que incluso la autenticación de doble factor no detendrá el ataque, y como WhatsApp a puesto un pequeño eslabón a mayores.

A pesar de la cantidad de usuarios que usan la aplicación WhatsApp, en algunos puntos, podríamos decir que esta cogida con puntos. Si comparamos muchos puntos a nivel de ciberseguridad con sus rivales, se ha quedado muy atrás, primando y enfocándose más en imponer nuevos términos de servicio ligados a la generación de dinero junto con Facebook, que estos avances tan necesarios.

Mientras tanto, mes tras mes, vemos advertencias sobre varios tipos de estafas, donde los usuarios son engañados para que renuncien al código SMS de seis dígitos enviado para activar una nueva instalación de WhatsApp. Una vez que se ha secuestrado una cuenta, restaurarla puede llevar mucho tiempo y resultar muy doloroso.

Hackear Whatsapp

Antes de nada, con el fin de clarificar, indicar que WhatsApp , SI ha puesto algún medio para corregir lo ocurrido, y que además de ello, y para ser justos, el secuestro de una cuenta requiere un error de usuario, sacando una clara lección aprendida, " NUNCA debe enviar a NADIE el código enviado a su teléfono " aplicando esta valiosa lección a todas las aplicaciones, poniendo foco en los bancos. En el caso de WhatsApp, será casi seguro que alguien este tratando de apoderarse de nuestra cuenta. WhatsApp parece verse afectado más que otros por este problema, y debería desarrollar una arquitectura de dispositivo confiable, o incluso solicitar, como en los bancos, un DNI y foto, asociándolo al número, algo que el nuevo proceso que han implantado en la vulnerabilidad, seria legítimamente más correcto y veraz.

La vulnerabilidad de seguridad revelada en abril por parte de Luis Márquez, involucra dos procesos de WhatsApp separados, los cuales tienen una debilidad fundamental, y es la combinación de esas dos debilidades lo que puede desactivar tu cuenta de WhatsApp, evitando que vuelvas a entrar. Como indicábamos, WhatsApp ha incluido un paso a mayores, sobre el que Luis está investigando la forma de poder vulnerarlo y que luego os contaremos.

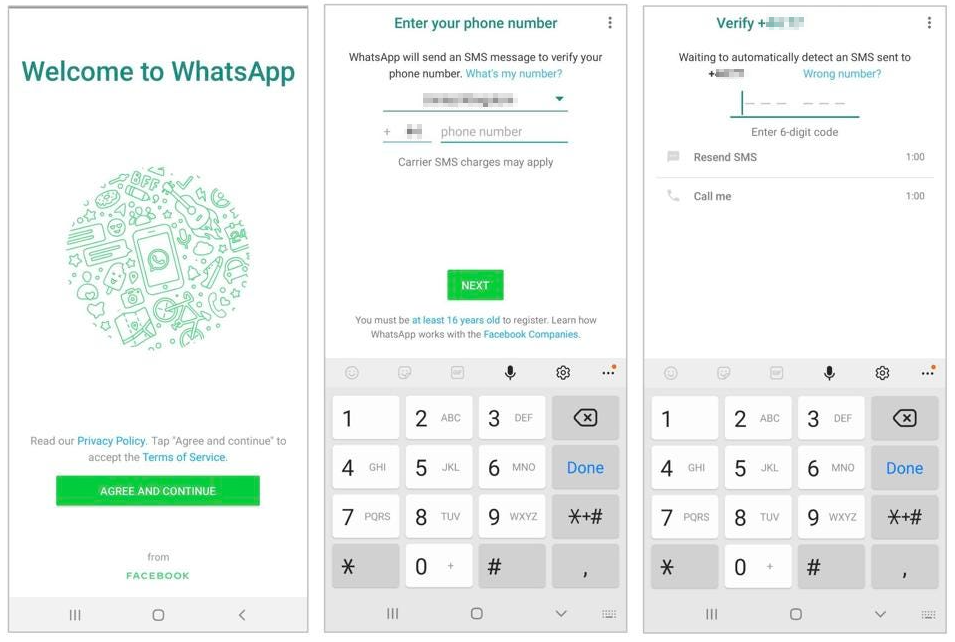

Cuando se instala WhatsApp por primera vez o cambiamos de teléfono, la plataforma nos enviará un código SMS para verificar la cuenta. Una vez que ingresemos el código correcto, la aplicación nos pedirá número 2FA para asegurarnos que realmente somos nosotros, una vez indicado, estaríamos dentro.

Primera vulnerabilidad para hackear Whatsapp

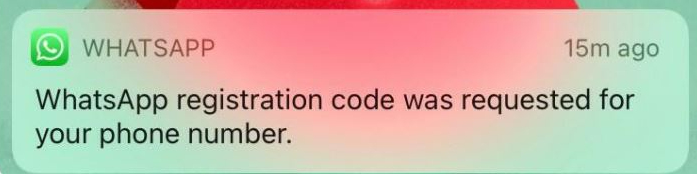

Cualquiera puede instalar WhatsApp en su teléfono e ingresar TU número en la pantalla de verificación. Con ello, recibirás en el número de teléfono indicado los mensajes de texto y llamadas de WhatsApp con el código de seis dígitos que nos indica. La aplicación de WhatsApp nos indicará mediante una notificación, que se ha solicitado un código y nos advierte que no lo compartamos.

Un atacante puede hacer esto con tu número de teléfono de WhatsApp mientras continúa usando su aplicación con normalidad (Punto de mejora). Se solicitan los códigos, TU recibirás los códigos de SMS, pero no hay nada que puedas hacer con ellos, no hay ningún lugar donde poder meterlos, puesto que no eres tú quien los ha solicitado, por ello, lo normal es que ignores estos mensajes. El problema es que el proceso de verificación de WhatsApp limita la cantidad de códigos que se pueden enviar.

Después de algunos intentos, el WhatsApp del atacante dirá: "Reenviar SMS / Llámame en 12 horas", por lo que no se pueden generar nuevos códigos. WhatsApp también bloquea las entradas de código en la aplicación después de varios intentos, indicando al atacante "El código se ha solicitado demasiadas veces ... inténtalo de nuevo en 12 horas".

Mientras tanto, el WhatsApp en TU teléfono continúa funcionando con normalidad, pero el atacante ha bloqueado la generación de cualquier código nuevo para que no se envíe o se ingrese en la pantalla de verificación. Ahora todo depende de ese temporizador de 12 horas.

Hasta este punto, esto debería ser un problema para el usuario de WhatsApp, a menos que desactivemos la aplicación y necesitemos volver a verificarnos, cuestión poco probable.

Segunda vulnerabilidad para hackear Whatsapp

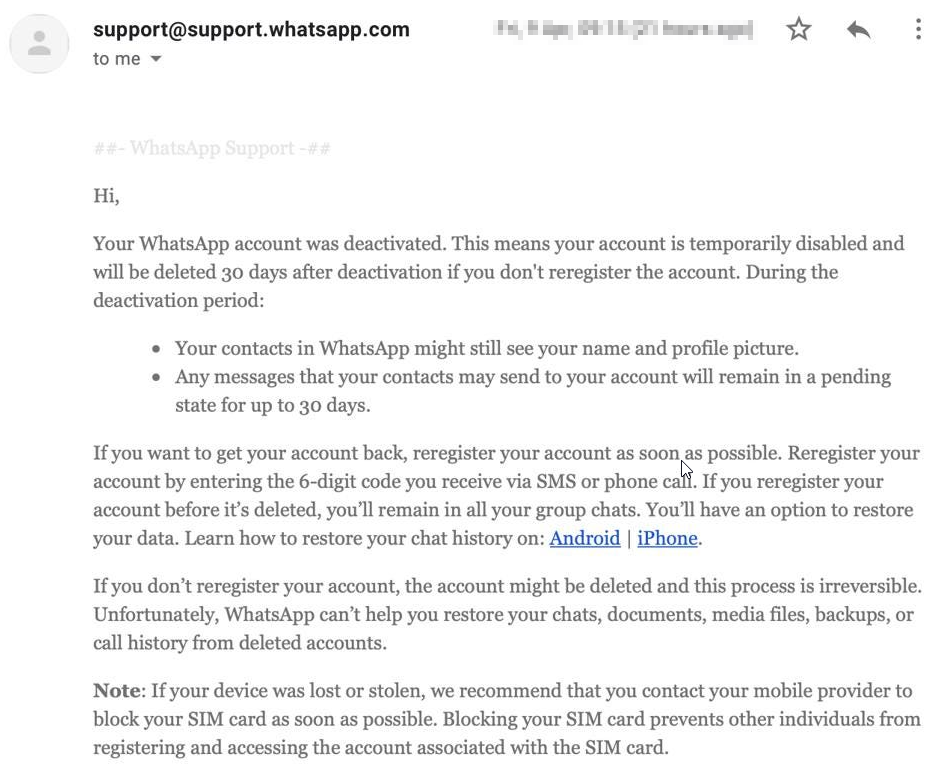

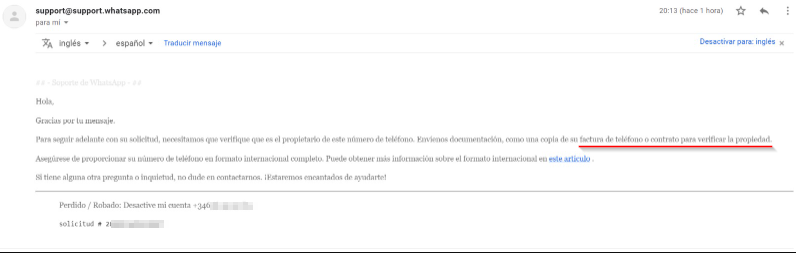

El atacante , llegado a este punto, registra una nueva dirección de correo electrónico, y envía un correo electrónico a support@whatsapp.com, indicando que la cuenta se a perdido / robado, he indicando que se desactive el número (El atacante incluye tu número).

Y es aquí donde se empiezan a ver los cambios, fruto del reporte de vulnerabilidades que indicó Luis por Abril de este año, y tras la comunicación de Forbes (Donde explicaron en detalle la misma) .

Actualmente, a lo largo de la publicación de este post, Luis, a forzado a realizar la misma investigación, tratando de identificar, si por parte de WhatsApp, se había realizado algún cambio, y es llegado a este punto donde empezamos a verlos. En este momento, aun esperamos recibir contestación por parte de WhatsApp, pero al menos por mi parte, tengo ciertas dudas del nuevo proceso, y os explico por qué; y es que, llegado hasta aquí, WhatsApp, en el punto donde anteriormente procedía a cortarte el numero en aproximadamente una hora, ahora nos solicita más información sobre nosotros:

Un punto, que nos pareció, cuanto más, llamativo. Buscando en la política de privacidad de WhatsApp, sí que vemos referencia al uso de cierta información con fines asociados a lo que en definitiva , nosotros estamos intentando forzar:

- Protección, seguridad e integridad. La protección, la seguridad y la integridad son la parte integral de nuestros Servicios. Usamos la información que tenemos para verificar cuentas y actividades, combatir conductas dañinas, proteger a los usuarios de las malas experiencias y el spam, y fomentar la protección, la seguridad y la integridad tanto dentro como fuera de nuestros Servicios, como, por ejemplo, mediante la investigación de actividades sospechosas o incumplimientos de nuestras Condiciones y políticas, así como para garantizar que nuestros Servicios se utilicen de manera legal. Para obtener más información, consulta la sección "Legislación, nuestros derechos y protección" que se encuentra a continuación.

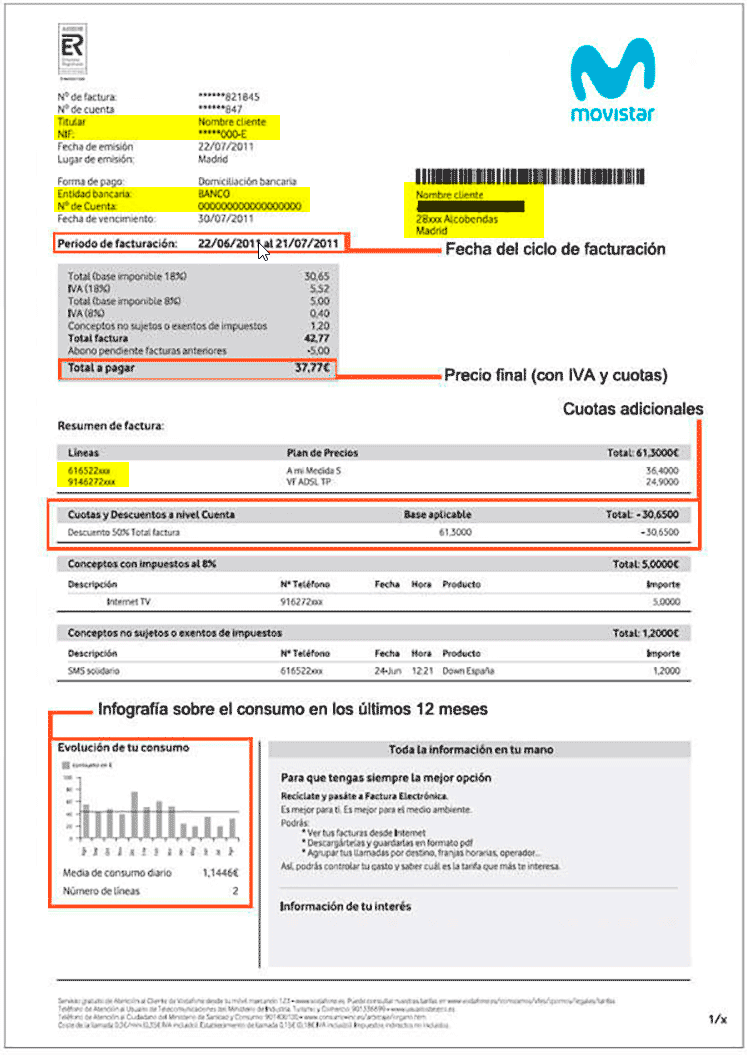

Pero, yo al menos personalmente, dudo mucho de dicho proceso he incluso a nivel de privacidad, incluso creo que el proceso, ha empeorado mucho más. Primero, porque dudo de la veracidad de las posibles comprobaciones que WhatsApp pueda hacer con la misma (Si por ejemplo, tenemos en cuenta que en España, hay más de 50 operadores de Telecomunicaciones - Aunque haya un claro ganador ;) ) , y por otro lado, sobre el uso de los datos, en cuanto a RGPD / LOPD está haciendo WhatsApp de ellos, cuestión , que yo al menos , por ningún lado he podido ver, por ejemplo, y poniendo una factura movistar standar:

Si remitimos una factura, primero, considero que es altamente probable, aunque no legítimamente legal, el poder remitir una factura falsa. No creo que WhatsApp este en comunicaciones directas con todos los operadores de telecomunicaciones, y segundo, y creo que mucho más importante, WhatsApp nos está solicitando información sensible, que no está indicando en ningún sitio que trata, por ejemplo, podemos NO tener servicios de Pago en nuestra cuenta WhatsApp, pero mediante esta solicitud, está tratando datos de números de cuentas, direcciones, DNIs .... "Estamos atando el perro con longanizas"

Comentando la problemática con Luis, tal vez, la solución sea más fácil, y menos intrusiva a nivel de privacidad, si por ejemplo, solo nos dejase recuperar la cuenta, con el mail configurado para los Backus, o por ejemplo, y creo que nos quitaríamos de otros muchos problemas, si nos solicitase identificarnos al estilo de las altas de los bancos.

Actualmente y como os indicaba, estamos intentando "forzar" este proceso, pero no tenemos respuesta por parte del soporte, os iré actualizando según tengamos más noticias al respecto.

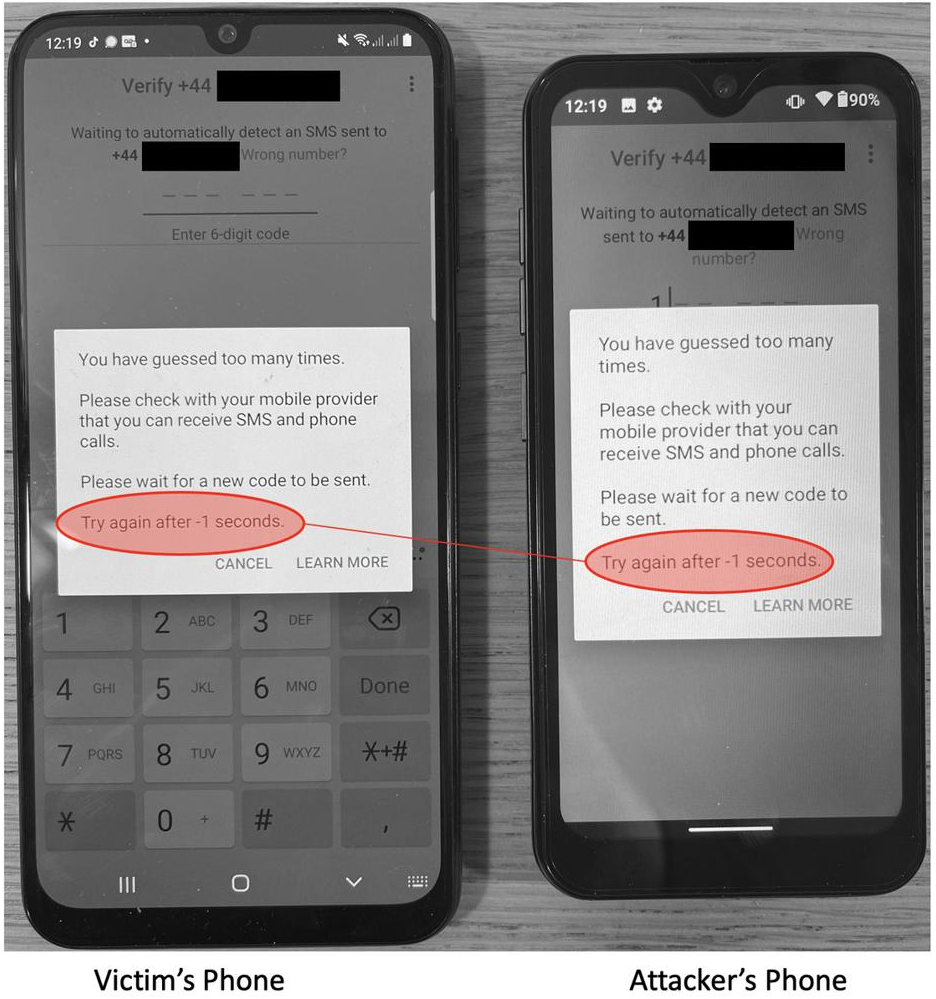

Un punto que, sí que hemos podido comprobar que sigue igual, es que, si el atacante hace el proceso de solicitar el número, en el tercer ciclo de 12 horas, WhatsApp parece fallar. "Se ha solicitado demasiadas veces", indicará la aplicación, "inténtalo de nuevo después de -1 segundo". En este punto, no hay forma de que el atacante solicite o ingrese nuevos códigos, no hay una cuenta regresiva, en lugar de decir "12 horas", dice "-1 segundos", algo que ya se trasladaba en Forbes por parte de Luis, y sobre el cual, está en el mismo estado:

Algo continúa fallando

Claramente, la combinación de esta arquitectura de verificación, los límites de SMS / código y las acciones automatizadas basadas en palabras clave desencadenadas por los correos electrónicos entrantes, al menos en parte, continúa abierta al posible abuso (Todavía estamos probando el proceso). No hay sofisticación en este ataque, es un problema real y aunque dispongamos de un paso intermedio, WhatsApp debería abordarlo con otra perspectiva. Directamente, no debería ni arrancar el proceso de solicitud de un nuevo código, no tendríamos que remitir información, o al menos deberíamos remitirla en el último resquicio, tras haber indicado múltiples pasos previos de forma anterior. En abril he incluso con el 2FA habilitado, se llegó a vulnerar estos procesos, a día de hoy no lo sabemos puesto que estamos en pleno proceso, pero consideramos que ha cambiado poco la cosa.

Es curioso, como Luis, que me contaba que todo esto surgió , mientras estaban haciendo un proyecto sobre Social Network Analysis en WhatsApp, mientras veían si podrían inferir de los mensajes de los grupos algún tipo de enemistades , sentimientos o similar de los mensajes , dieron con la propia vulnerabilidad buscando en los propios términos que tenía WhatsApp.

Como hemos indicado, y tras hablarlo con Luis, que es quien conoce y ha hackeado el proceso, algo tan sencillo como habilitar el 2FA para evitar un secuestro real de la cuenta, o incluir una dirección de correo electrónico inicial para ayudar en caso de que esto le suceda, canalizaría y ayudaría a esa vuelta de tuerca que roza la GRPD/LOPD con la solicitud de más información innecesaria como puede ser una factura de teléfono. Mientras tanto, debemos estar atento a las advertencias de solicitudes de códigos de verificación, y si sospechamos que alguien está intentando robarnos nuestra cuenta, debemos comunicarlo al soporte de WhatsApp de forma inmediata.

Mientras, continuamos ... esperando encontrar por Luis, ese otro resquicio que se le ha podido pasar de nuevo a WhatsApp por delante. Ante cualquier duda, podréis localizar a Luis en su perfil público de MyPublicInbox, donde , como ha hizo conmigo , seguro que os atenderá encantado:

Os iremos informando si disponemos de nuevas actualizaciones.